Įrankių apvyniojimas ir naudojimas kartu

Mes esame „SysInternals“ serijos pabaigoje, ir atėjo laikas viską apvynioti, kalbėdami apie visas mažas komunalines paslaugas, kurių nepadengėme per pirmas devynias pamokas. Šiame rinkinyje yra daug įrankių.

MOKYKLOS NAVIGACIJA- Kokie yra „SysInternals“ įrankiai ir kaip juos naudoti?

- Suprasti „Process Explorer“

- Proceso naršyklės naudojimas trikčių šalinimui ir diagnostikai

- Suprasti procesų monitorių

- Proceso monitoriaus naudojimas trikčių šalinimui ir registro talpyklų paieškai

- „Autoruns“ naudojimas sprendžiant paleidimo procesus ir kenkėjišką programą

- „BgInfo“ naudojimas sisteminei informacijai rodyti darbalaukyje

- Naudojant PsTools valdyti kitus kompiuterius iš komandinės eilutės

- Failų, aplankų ir diskų analizė ir valdymas

- Įrankių apvyniojimas ir naudojimas kartu

Mes sužinojome, kaip naudoti „Process Explorer“, kad pašalintume netinkamus procesus sistemoje, ir „Process Monitor“, kad pamatytumėte, ką jie daro po gaubtu. Mes sužinojome apie „Autoruns“, vieną iš galingiausių įrankių kovojant su kenkėjiškų programų infekcijomis, ir „PsTools“ valdyti kitus kompiuterius iš komandinės eilutės.

Šiandien mes ketiname padengti likusias rinkinio komunalines paslaugas, kurios gali būti naudojamos įvairiems tikslams, pradedant nuo tinklo ryšių peržiūrėjimo iki efektyvių leidimų failų sistemos objektuose matymo.

Tačiau, pirma, mes eisime per hipotetinį pavyzdinį scenarijų, kad pamatytume, kaip galėtumėte naudoti keletą įrankių, kad išspręstumėte problemą ir atliktumėte tyrimus, kas vyksta.

Kurį įrankį turėtumėte naudoti?

Darbui ne visada yra tik viena priemonė - geriau juos naudoti kartu. Štai pavyzdinis scenarijus, suteikiantis jums idėją, kaip galėtumėte išspręsti tyrimą, nors verta pažymėti, kad yra keletas būdų, kaip išsiaiškinti, kas vyksta. Tai tik greitas pavyzdys, padedantis iliustruoti, ir jokiu būdu nėra tikslus žingsnių sąrašas.

Scenarijus: sistema veikia lėtai, įtariama kenkėjiška programa

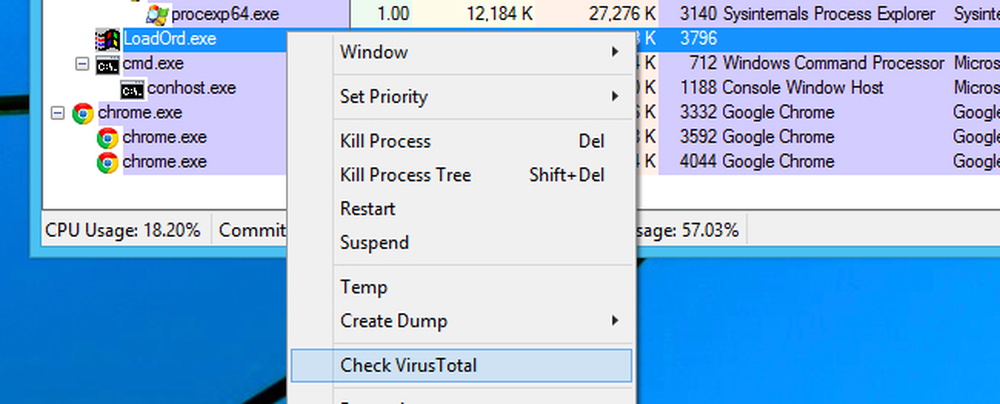

Pirmas dalykas, kurį turėtumėte padaryti, yra atverti „Process Explorer“ ir pamatyti, kokie procesai naudoja išteklius sistemoje. Nustačius procesą, turėtumėte naudoti „Process Explorer“ integruotus įrankius, kad patikrintumėte, kas iš tikrųjų yra procesas, įsitikinkite, kad jis yra teisėtas, ir pasirinktinai nuskaitykite šį procesą virusams naudojant integruotą „VirusTotal“ integraciją.

Šis procesas iš tikrųjų yra „SysInternals“ įrankis, tačiau jei ne, mes jį patikrinsime.

Šis procesas iš tikrųjų yra „SysInternals“ įrankis, tačiau jei ne, mes jį patikrinsime. Pastaba: jei iš tikrųjų manote, kad gali būti kenkėjiškų programų, dažnai naudinga atjungti arba išjungti interneto prieigą prie tos mašinos, o trikčių diagnostika, nors pirmiausia galbūt norėsite atlikti „VirusTotal“ paieškas. Priešingu atveju kenkėjiškos programos gali atsisiųsti daugiau kenkėjiškų programų arba perduoti daugiau informacijos.

Jei procesas yra visiškai teisėtas, nužudykite ar iš naujo paleiskite pažeidžiamą procesą ir kirskite pirštus, kad tai buvo blauzda. Jei nenorite, kad šis procesas būtų pradėtas, galite jį pašalinti arba naudoti „Autoruns“, kad sustabdytumėte procesą nuo įkėlimo paleisties metu.

Jei tai nepadeda išspręsti problemos, gali būti laikas ištraukti procesą Stebėti ir analizuoti jau nustatytus procesus ir išsiaiškinti, ką jie bando pasiekti. Tai gali suteikti jums užuominų apie tai, kas iš tikrųjų vyksta - galbūt procesas bando pasiekti registro raktą ar failą, kuris neegzistuoja arba neturi prieigos prie, arba gal tiesiog bando užgrobti visus failus ir atlikite daug eskizinių dalykų, pavyzdžiui, prieigą prie informacijos, kurią tikriausiai neturėtų, arba nuskaitykite visą diską be jokios priežasties.

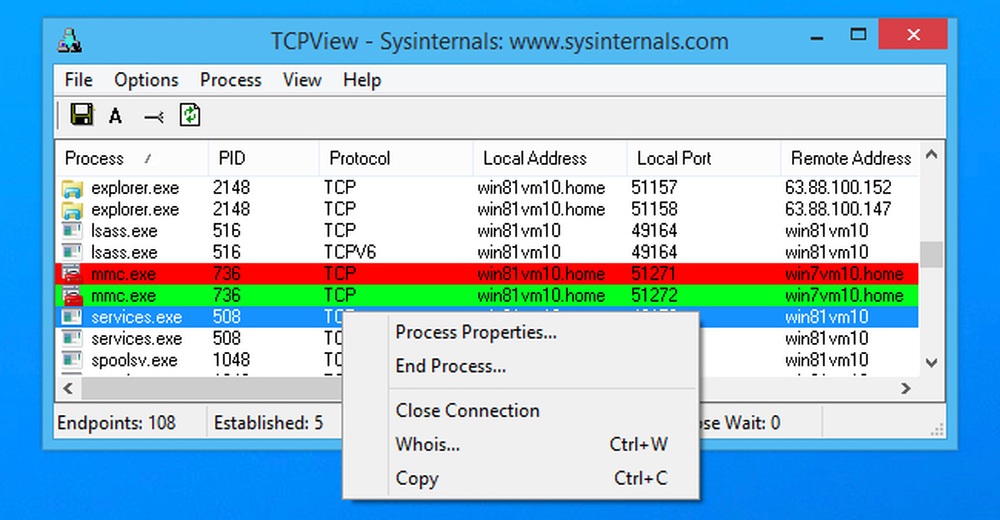

Be to, jei įtariate, kad programa jungiasi prie kažko, ko ji neturėtų, o tai yra labai paplitusi šnipinėjimo programų atveju, ištraukite „TCPView“ įrankį, kad patikrintumėte, ar taip yra.

Šiuo metu galbūt nustatėte, kad procesas yra kenkėjiškų programų ar „crapware“. Bet kokiu atveju jūs to nenorite. Galite paleisti pašalinimo procesą, jei jie yra išvardyti sąraše Valdymo skydas „Pašalinti programas“, tačiau daug kartų jie nėra išvardyti arba netinkamai išvalomi. Tai yra tada, kai jūs ištraukiate „Autoruns“ ir surandate kiekvieną vietą, į kurią programa užsikabinusi į paleistį, ir nukreipkite juos iš ten, tada nukirpkite visus failus.

Taip pat naudinga atlikti visą jūsų sistemos viruso nuskaitymą, tačiau būkite sąžiningi ... dauguma crapware ir šnipinėjimo programų įdiegiamos nepaisant įdiegtų antivirusinių programų. Mūsų patirtis rodo, kad dauguma antivirusinių programų mielai praneša „visi aiškūs“, o jūsų kompiuteris vos gali veikti dėl šnipinėjimo programų ir „crapware“.

TCPView

Ši programa yra puikus būdas pamatyti, kokias programas jūsų kompiuteryje jungia prie kokių paslaugų tinkle. Daugumą šios informacijos galite pamatyti komandų eilutėje naudodami netstat arba palaidoti proceso naršyklės / monitoriaus sąsajoje, tačiau daug lengviau tiesiog atidaryti TCPView ir pamatyti, kas prisijungia prie to, kas.

Sąraše esančios spalvos yra gana paprastos ir panašios į kitas komunalines paslaugas - ryškiai žalios spalvos reiškia, kad ryšys tiesiog pasirodė, raudona reiškia, kad ryšys uždaromas, o geltona reiškia, kad ryšys pasikeitė.

Taip pat galite pažvelgti į proceso savybes, baigti procesą, uždaryti ryšį arba ištraukti „Whois“ ataskaitą. Tai paprasta, funkcionali ir labai naudinga.

Pastaba: Kai pirmą kartą įkeliate TCPView, galite matyti tonų jungčių iš [System Process] į visus interneto adresų tipus, tačiau tai paprastai nėra problema. Jei visos jungtys yra TIME_WAIT būsenoje, tai reiškia, kad ryšys yra uždarytas, ir nėra proceso priskirti ryšį, todėl jie turėtų būti priskirti PID 0, nes nėra PID priskirti jį.

Paprastai tai atsitinka, kai įkeliate TCPView po to, kai prisijungėte prie daugybės dalykų, bet po to, kai visi ryšiai bus uždaryti, ir ji turi būti atidaryta.

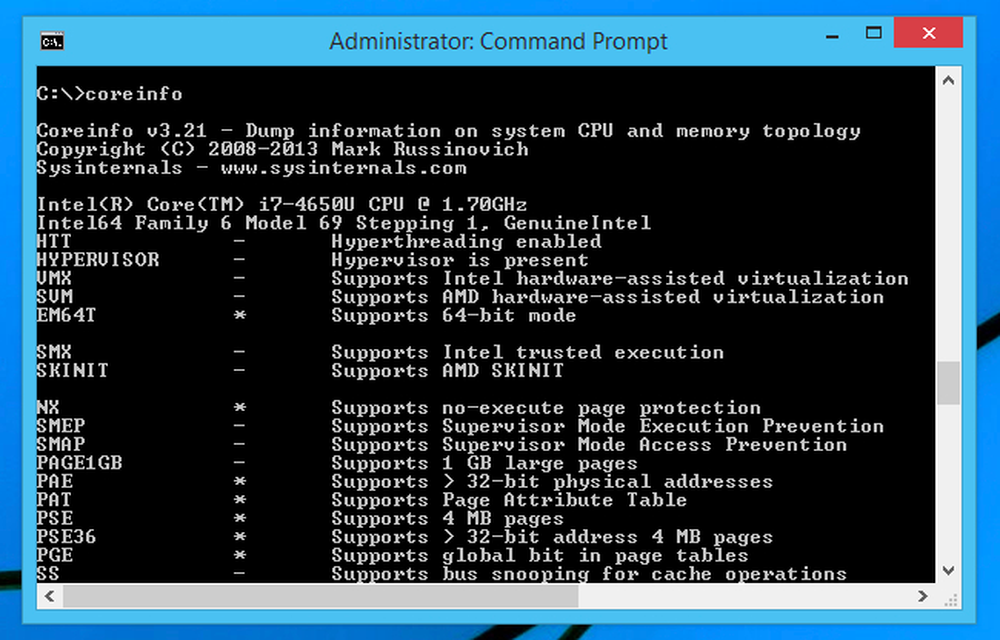

„Coreinfo“

Rodo informaciją apie sistemos procesorių ir visas funkcijas. Ar kada nors susimąstėte, ar jūsų procesorius yra 64 bitų, ar jis palaiko virtualizaciją, paremtą aparatine įranga? Jūs galite pamatyti visa tai ir daug daugiau, naudodami „coreinfo“ įrankį. Tai gali būti tikrai naudinga, jei norite pamatyti, ar senesnis kompiuteris gali paleisti 64 bitų „Windows“ versiją, ar ne.

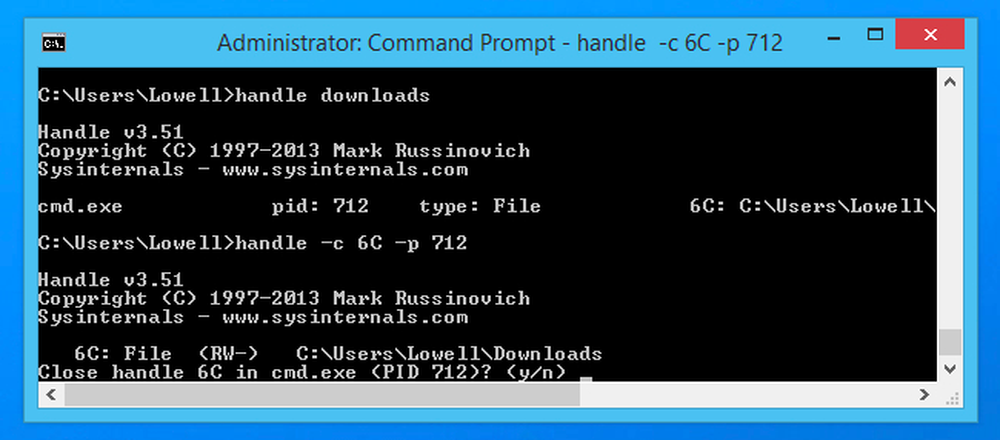

Rankena

Šis įrankis atlieka tą patį procesą, kurį atlieka „Process Explorer“ - galite greitai ieškoti, kad išsiaiškintumėte, kuris procesas turi atvirą rankenėlę, blokuojančią prieigą prie išteklių arba ištrynus išteklius. Sintaksė yra gana paprasta:

rankena

Jei norite uždaryti rankenėlę, sąraše galite naudoti šešioliktainį rankenos kodą (su -c) kartu su proceso ID (-p jungikliu), kad jį uždarytumėte.

rankena -c -p

Šiai užduočiai greičiausiai yra daug lengviau naudoti „Process Explorer“.

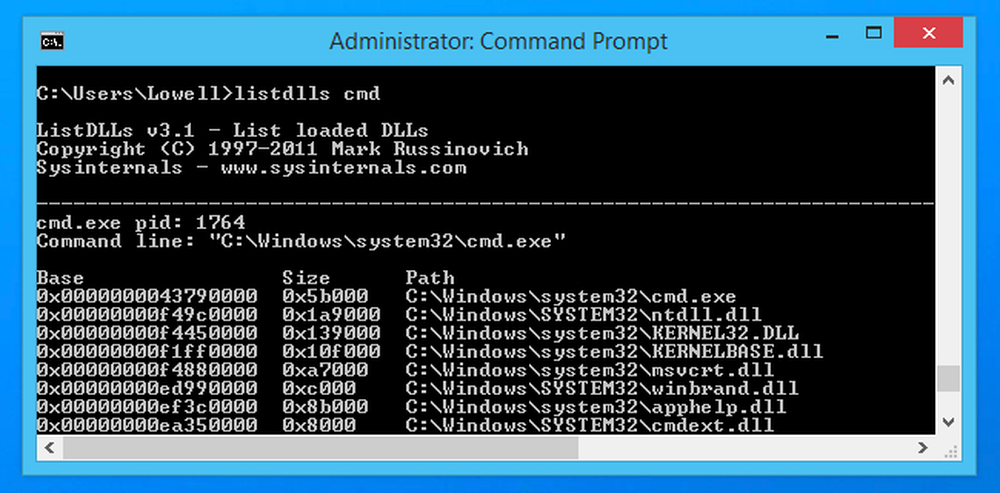

ListDlls

Lygiai taip pat, kaip „Process Explorer“, ši programa rodo, kad DLL yra įkelti kaip proceso dalis. Žinoma, „Process Explorer“ yra daug lengviau.

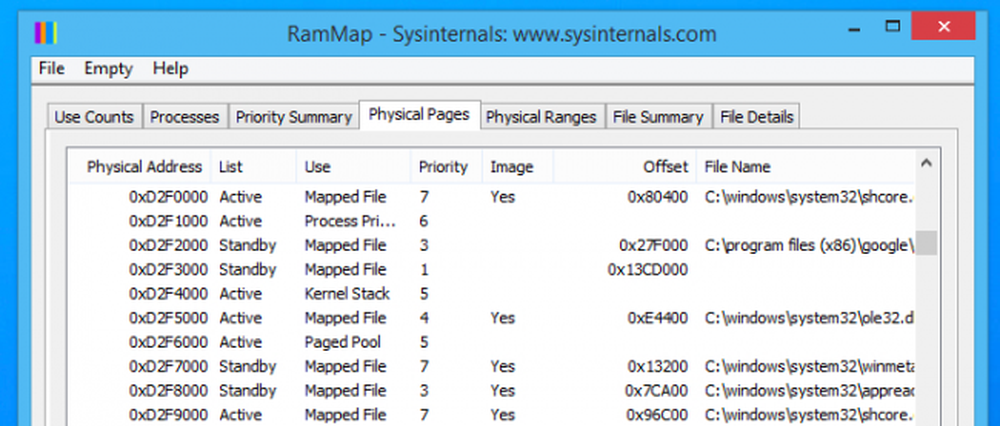

„RamMap“

Ši programinė įranga analizuoja jūsų fizinės atminties naudojimą, daugybę skirtingų būdų, kaip vizualizuoti atmintį, įskaitant fizinius puslapius, kuriuose galite matyti vietą, kurioje kiekviena vykdoma medžiaga yra įkelta į RAM..

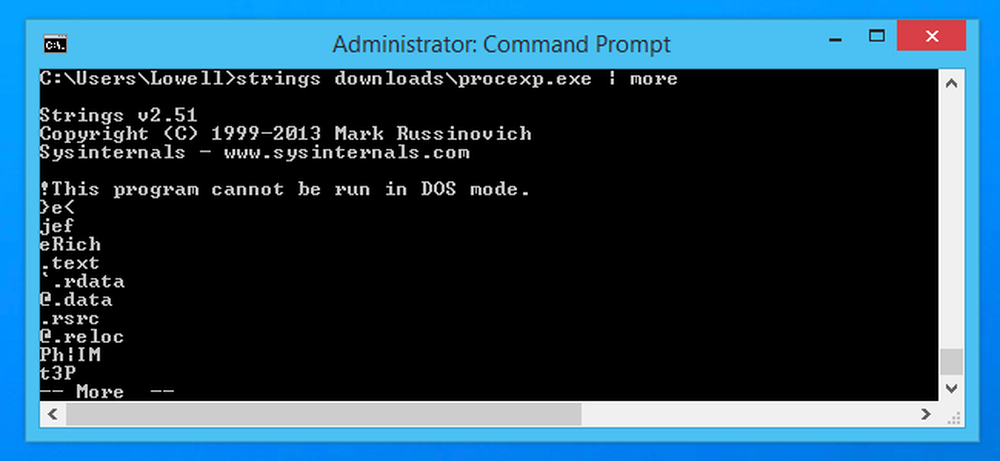

Stygos Suranda žmogaus skaitymo tekstą programose ir DLL

Jei kai kuriuose programinės įrangos paketuose matote keistą URL kaip eilutę, atėjo laikas nerimauti. Kaip matytumėte tą keistą eilutę? Naudodami komandų eilutės eilutės įrankį (arba naudojant „Process Explorer“ funkciją).

Kitas puslapis: „Auto Logon“ ir „ShellRunAs“ konfigūravimas